[CISCN 2022 东北]hana 题解(易语言逆向)

https://www.518cn.com 发布时间:2025-03-18 18:52 作者:网络

摘要:[CISCN 2022 东北]hana 脱壳过程 首先看一下程序信息 程序检测到了UPX的特征,但是下面的特征又显示是VMP壳 使用010 Editor打开文件 将两个VMP0和VMP1改成UPX0和UPX1并保存文件,接下来使用UPX脱

[CISCN 2022 东北]hana

脱壳过程

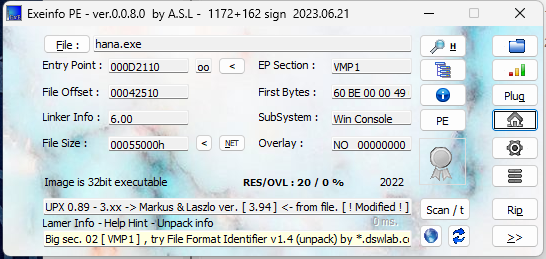

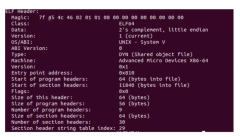

首先看一下程序信息

程序检测到了UPX的特征,但是下面的特征又显示是VMP壳

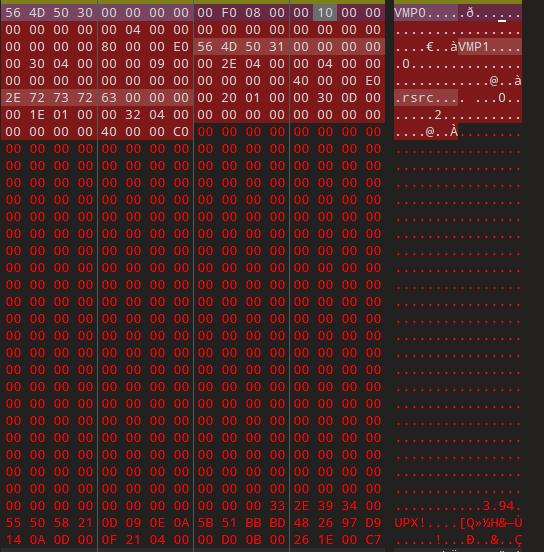

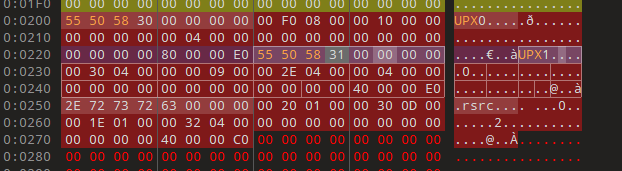

使用010 Editor打开文件

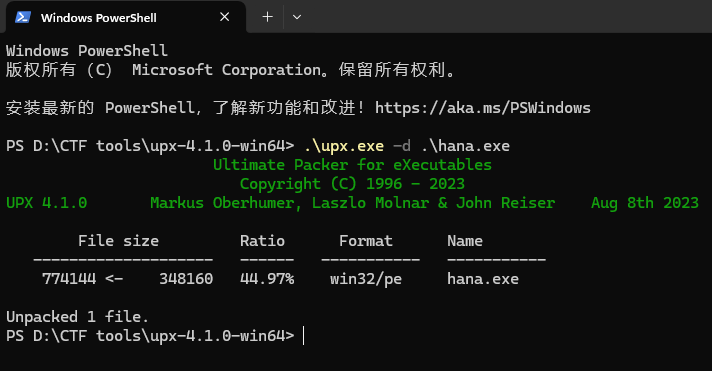

将两个VMP0和VMP1改成UPX0和UPX1并保存文件,接下来使用UPX脱壳

分析程序

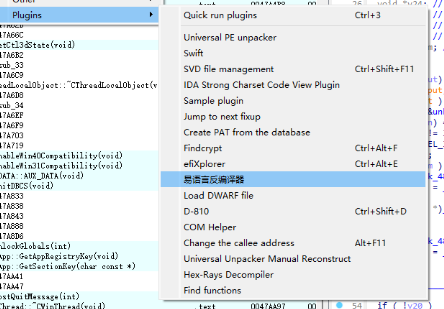

这里需要用到一个易语言反编译插件以及一个易语言函数查询网站

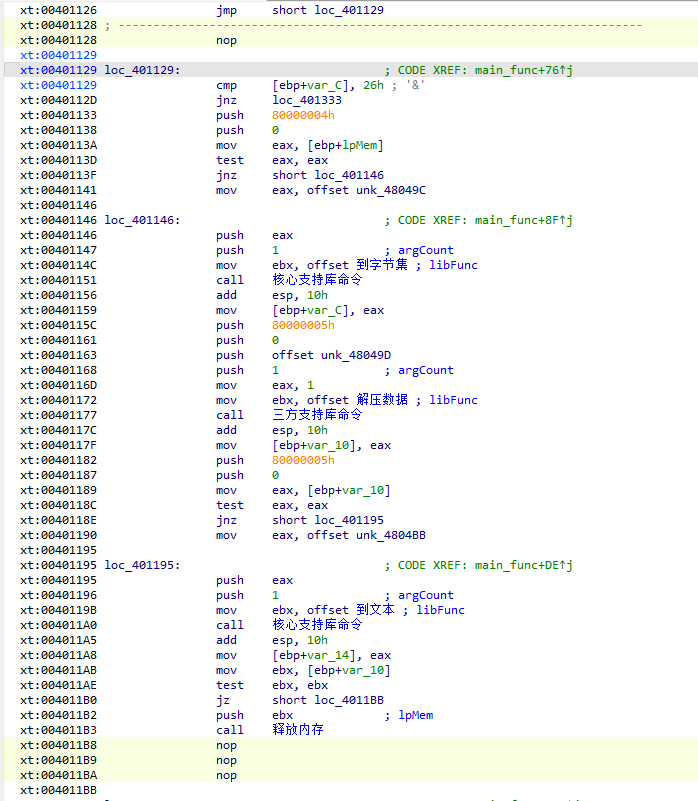

把exe用IDA打开,一路动态调试会进入主要函数,位置在0x4010b0(可能会有花指令,不多可以写个脚本或者手动去除)

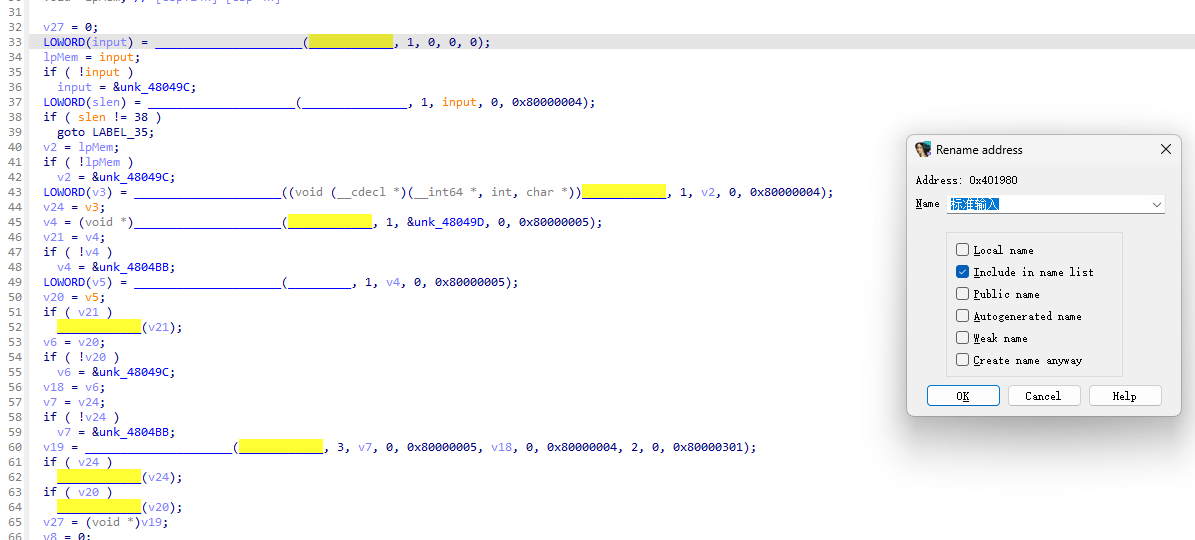

找到之后用易语言反编译器插件,会将里面的函数重新命名,方便阅读。不过我的IDA伪代码界面好像不支持中文显示,所以代码使用插件后看起来有点抽象(可以点击函数然后按n,这样就能显示了),但是在汇编视图里没有问题

接下来就是函数流程分析了,搭配在线易语言函数查询网站使用。

下面是要用到的结构体

typdef struct 字节集

{

int unkown;

int length;

char* bytes;

};

函数伪代码如下

主函数()

{

文本 = 标准输入(1);

文本长度 = 取文本长度(文本);

缓冲区1 = 到字节集(文本);

缓冲区2 = 解压数据(&unk_48049D); // unk_48049D是储存密钥的字节集结构体的地址

密钥 = 到文本(缓冲区2);

缓冲区3 = 加密数据(缓冲区1, 密钥, 2);

if(字节集比较(缓冲区1, &dword_4804C3[2], 文本长度)) // dword_4804C3是储存密文的字节集结构体地址

标准输出(“Right!”);

else

标准输出(“Wrong!”);

}

通过函数查询网站可知,加密数据函数的描述如下

语法: 字节集 加密数据 (字节集数据, 密码文本, [加密算法])

参数名 描 述

字节集数据 必需的; 字节集。为命令提供所需的字节集数据。

密码文本 必需的; 文本型。

加密算法 可选的; 整数型。指定具体使用的加密算法,可以为以下常量值之一:1: #DES算法; 2: #RC4算法。加密和解密必须使用相同的算法,有关算法的具体说明请参阅有关文献。如果本参数被省略,则默认值为1,即DES算法。

这里传入的加密算法参数为2,即RC4加密算法。通过动态调试可知密钥的值是 Wrong!

编写脚本

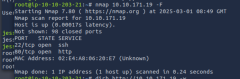

之后我们将密文数据导出然后写个python脚本解密即可

from Crypto.Cipher import ARC4

key = b"Wrong!"

rc4 = ARC4.new(key)

enc = bytes.fromhex("56ECA0DC5707F4A3E977BF93BC8652A5146AA5BDB5D27F0B9B671D08EFC9325D43ED1E014B7B")

flag = rc4.decrypt(enc)

print(flag)

相关文章

子母钟系统,安徽京准助力高考精准时间 子母钟系统,安徽京准助力高考精准时间 京准电子科...03-18

子母钟系统,安徽京准助力高考精准时间 子母钟系统,安徽京准助力高考精准时间 京准电子科...03-18 京准电钟:NTP校时服务器于安防监控系统应用方案 京准电钟:NTP校时服务器于安防监控系统应...03-18

京准电钟:NTP校时服务器于安防监控系统应用方案 京准电钟:NTP校时服务器于安防监控系统应...03-18 参考视频:https://www.bilibili.com/video/BV1itwgeHEEk/?spm_id_from=333.1387.upload.video_card.click&vd_source=e9...03-18

参考视频:https://www.bilibili.com/video/BV1itwgeHEEk/?spm_id_from=333.1387.upload.video_card.click&vd_source=e9...03-18 京准电钟:NTP精密时钟服务器在自动化系统中的作用 京准电钟:NTP精密时钟服务器在自动化系...03-18

京准电钟:NTP精密时钟服务器在自动化系统中的作用 京准电钟:NTP精密时钟服务器在自动化系...03-18

EWM181-Z12S简易型zigbee3.0模块的技术解析与应用指南

一、产品概述:重新定义低功耗无线通信 EWM181-Z12S是简单易用型工业级ZigBee3.0无线模块,支持...03-18 这里要说的是,用户登录密码属于用户隐私数据。首先,隐私数据属于敏感数据,不能明文传...03-18

这里要说的是,用户登录密码属于用户隐私数据。首先,隐私数据属于敏感数据,不能明文传...03-18 本文将介绍 TOPIAM 与 Wiki 集成步骤详细指南。 应用简介 Wiki.js 是一款高度可定制...03-18

本文将介绍 TOPIAM 与 Wiki 集成步骤详细指南。 应用简介 Wiki.js 是一款高度可定制...03-18 官方下载 夸克网盘 Kali Linux 2021.3具有以下优势: 增强的OpenSSL兼容性 扩大连接范围:重新配置...03-18

官方下载 夸克网盘 Kali Linux 2021.3具有以下优势: 增强的OpenSSL兼容性 扩大连接范围:重新配置...03-18 一.ELF文件结构 0x01什么是ELF文件 1.linux环境中,二进制可持性文件的类型是ELF(Executable and Link...03-18

一.ELF文件结构 0x01什么是ELF文件 1.linux环境中,二进制可持性文件的类型是ELF(Executable and Link...03-18 京准电钟:北斗卫星校时器助力智慧电子政务系统 京准电钟:北斗卫星校时器助力智慧电子政...03-18

京准电钟:北斗卫星校时器助力智慧电子政务系统 京准电钟:北斗卫星校时器助力智慧电子政...03-18

最新评论